Da, monitorul pentru copii video poate fi hacked. Nu, nu trebuie să-l întrerupeți

Dacă tocmai le-ați auzit, vă voi ajuta să recapitulați monitorul pentru copii care ar fi hărțuit povești de groază. Nu mai e nimic mai stomac decât gândul că camera copilului tău nu este complet sigură de intrusi. Dar, de fapt, dacă aveți un monitor pentru copii în cameră, s-ar putea să nu fie.

Dacă tocmai le-ați auzit, vă voi ajuta să recapitulați monitorul pentru copii care ar fi hărțuit povești de groază. Nu mai e nimic mai stomac decât gândul că camera copilului tău nu este complet sigură de intrusi. Dar, de fapt, dacă aveți un monitor pentru copii în cameră, s-ar putea să nu fie.Poveștile video de monitorizare a copiilor pentru copii au o mulțime de informații despre știrile locale și au fost transmise imediat de rudele mele mai în vârstă. Ceea ce este diferit în legătură cu aceste povestiri este că riscurile pe care le identifică sunt reale.

Aceste instanțe confirmate sunt suficient de răcite pentru a vă face să doriți să rulați la etaj și să deconectați monitorul copilului în camera copilului dvs. chiar acum. Aproape că am făcut-o.

Dar după ce am făcut bilanțul măsurilor de securitate pe care le-am pus deja în aplicare, am hotărât că este bine să-mi folosesc monitoarele pentru copii. Riscurile sunt reale, dar sunt gestionabile.

Nu mă înțelege greșit. Nu sunt imun la o mică paranoică. De exemplu, am un Post-it care acoperă camera web de pe laptop-ul meu. (Serios, când vor să pună obișnuit obloane de plastic pe acestea?). Dar poziția mea pe monitoarele pentru copii este următoarea:

Odată ce ați înțeles cum intră hackerii în monitoarele pentru bebeluși și camerele web, puteți lua o decizie mai informată cu privire la faptul dacă riscurile de securitate merită sau nu pentru comoditate. Deci, înainte de a începe să vă avertizați pe toți prietenii și copiii dvs. să nu mai folosiți monitoare pentru bebeluși, citiți acest post. Sau mai bine, transmiteți-le în loc de povestea senzațională din canalul dvs. de știri local.

Am o problemă cu o mare parte a modului în care mass-media acoperă aceste povești. Acestea sunt mai multe clicuri decât povestile de avertizare, iar sfaturile pe care le oferă sunt sumbre în cel mai bun caz. Scopul acestui post nu este să vă sperie și să vă sperie - este să vă informați și să vă pregătiți.

Modul în care hackerii accesează monitoarele pentru bebeluși: monitoare inteligente sau inteligente

Există două tipuri majore de monitoare pentru copii acolo. Există monitoare simple pentru interfon, pentru copii, care sunt walkie-talkie cu un logo-ul bebelușului pe cutie. Și apoi sunt monitoarele pe care internetul le-a permis să se integreze cu telefonul smartphone prin routerul wireless.

Există două tipuri majore de monitoare pentru copii acolo. Există monitoare simple pentru interfon, pentru copii, care sunt walkie-talkie cu un logo-ul bebelușului pe cutie. Și apoi sunt monitoarele pe care internetul le-a permis să se integreze cu telefonul smartphone prin routerul wireless.

Vectorul de atac pentru aparatele mai vechi de tip walkie talkie / intercom de tip baby-monitor (pe care le folosesc încă) este destul de simplu. Monitoarele proaste sunt echivalentele radio ale a două cutii de conserve pe un șir. Toată cineva trebuie să facă este să găsească șirul și apoi pune cutia în mijloc. Asta este, hijack frecvența și începeți să jucați death metal peste ea sau ceva de genul asta. Există însă doi mari factori limitativi la hack-ul de monitori prost. Primul este hardware. În momentul de față, fiecare copil de peste 5 ani are un dispozitiv care poate utiliza protocolul de internet (ce utilizează monitoarele inteligente pentru bebeluși). Dar pentru a evita o frecvență de monitorizare a bebelușului prost, va trebui să fiți la îndemână cu unele gadgeturi pe care le-ați cumpărat la RadioShack. Al doilea factor este intervalul. Trebuie să fii destul de fizic aproape de monitorul pentru bebeluși pentru ca acesta să funcționeze. De exemplu, dacă stau pe drumul meu cu receptorul pentru monitorul pentru bebeluși, sunt prea departe pentru ca semnalul să funcționeze.

Deci, dacă cineva începe să-ți deturneze monitorul pentru copii "prost", du-te în curte și găsește micul punk cu walkie-talkie-ul care o face și spune-i că știi unde locuiește și că îi spui părinților.

Asta e vești vechi.

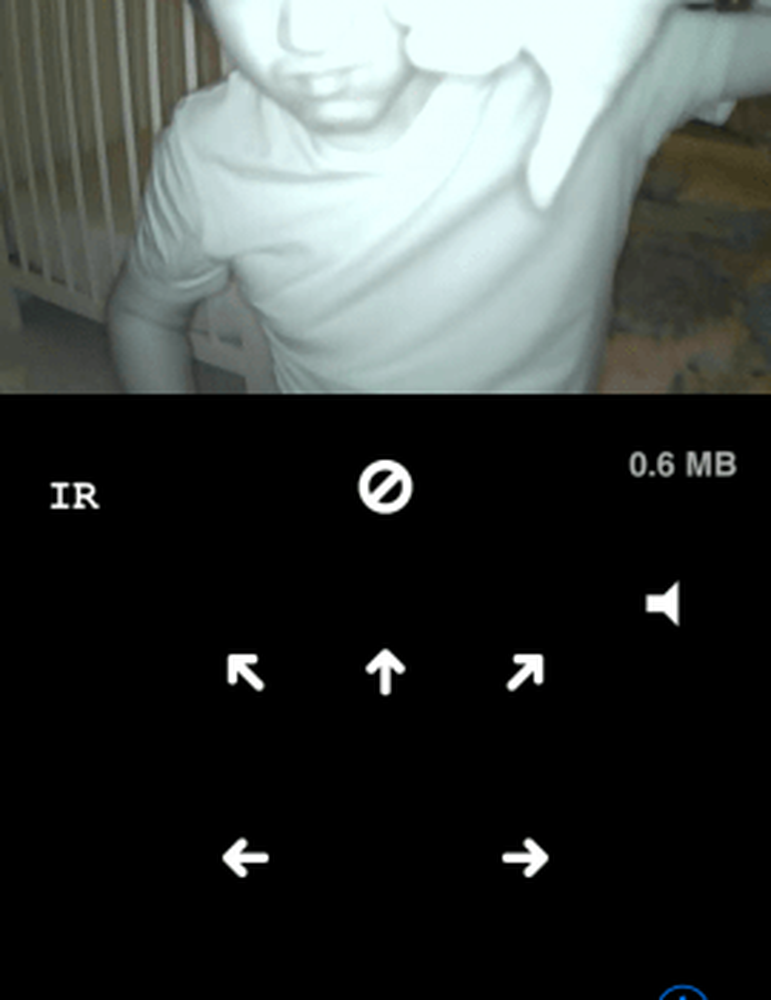

Este vorba despre monitoarele video conectate la internet și camerele pentru copii care fac ultimele titluri în ultima vreme. Acestea se numesc camere de internet (IP), deoarece folosesc internetul și rețeaua locală pentru a comunica cu smartphone-ul dvs. Vectorul de atac împotriva acestor "inteligente" monitoare pentru copii este mult mai amplu. Acum, nu numai frații mai în vârstă și copiii din cartierul tău te plictisesc. Dacă un monitor prost pentru bebeluși este două cutii de conserve și un șnur, o camă inteligentă pentru copii este o cutie de tablă și șirul este World Wide Web. Monitoarele conectate la internet sunt potențial vulnerabile la întreaga gamă de trolls, fiori și criminali din întreaga lume. Și știm cu toții că acești oameni pot fi absolut condamnați.

Internet Protocol Probleme de monitorizare a baby monitorului

De fiecare dată când încep să vorbesc despre securitate cu Steve, începe să-și facă simțământul Shrek.

"Măsurile de securitate ale lui Ogres sunt ca ceapa."

E vorba de straturi.

Când vine vorba de monitorul pentru copii cu acces la internet, având doar un singur strat de insecuritate, poți invita toți hackerii. Apoi, webcam-ul dvs. ar putea ajunge pe unele forumuri umbrite cu link-uri către sute de camere web nesigure pe tot globul. Ei exista. Nu-i căutați, dacă vă prețuiți sufletul.

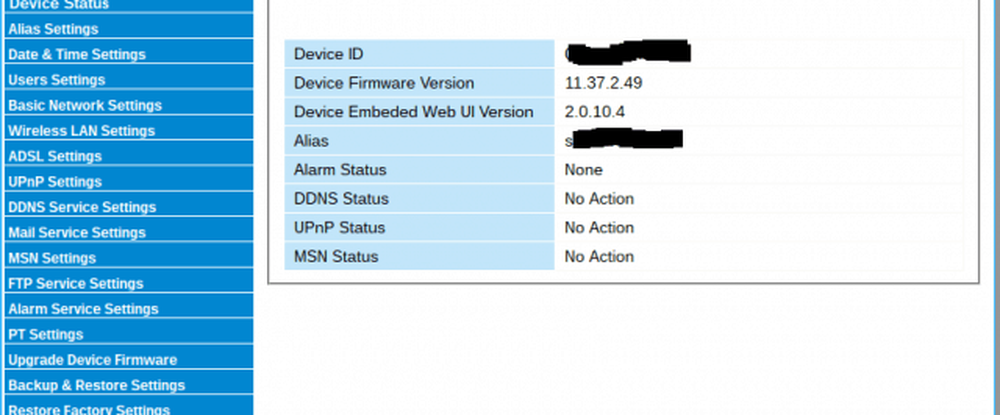

La un nivel foarte ridicat, iată straturile care se aplică monitorului video pentru copii. Acest lucru vine din faptul că monitorul video pentru copii funcționează conectându-vă la router-ul fără fir de acasă, despre care presupun că este conectat la internet.

- Accesul normal la internet la router (Protecție firewall)

- Accesul la monitorul video pentru copii (protejat prin parolă sau, mai bine, dezactivat)

- Acces la monitorul de la distanță pentru copii (protejat prin parolă, sau mai bine, dezactivat)

- Accesul administratorului de la distanță la ruterul dvs. (protejat prin parolă, sau mai bine, dezactivat)

- Acces la monitorul video pentru copii (protejat prin parolă)

- Acces local local utilizator / administrator la router (protejat prin parolă)

- Cu fir (protejat prin parolă)

- Wireless (protejat prin parolă)

- Acces la monitorul video pentru copii (protejat prin parolă)

După cum puteți vedea, în toate cazurile, atacatorul primește acces la monitorul pentru bebeluși, primind acces la router. Deci, primul strat evident de protecție este să vă asigurați ruterul wireless. După asta, puteți face mai mult. Dar înainte să intrăm în asta, permiteți-mi să vă explic cum pot intra hackerii.

Dacă nu vă pasă de toate acestea, nu ezitați să treceți înainte în lista de verificare a securității monitorului pentru copii.

Compromitează securitatea routerului

Când un atacator primește acces administrativ la router, este destul de mult joc pentru fiecare dispozitiv conectat la el. Monitorul pentru bebeluși ar putea fi cel mai puțin preocupat de tine. Dar pentru a rămâne pe subiect, majoritatea monitoarelor pentru copii sunt configurate accesând "backstage" -ul administrativ prin intermediul routerului. Dacă un hacker primește accesul la ruterul dvs., acesta poate începe să meargă în jurul valorii de monkeying cu setările de securitate ale monitorului copilului dumneavoastră.

Iată cum pot intra:

Un atac prin neautorizat acces la internet la router este cel mai puțin probabil să apară. Toate routerele utilizează Traducerea adreselor de rețea (NAT) pentru a filtra traficul neautorizat. Singura excepție este dacă ați plecat în mod intenționat și ați activat redirecționarea porturilor sau ați creat o zonă demilitarizată. De obicei, faceți acest lucru doar pentru programe precum clienți BitTorrent sau jocuri video online cu bandă largă. Dacă nu știți ce sunt acestea, întrebați-vă adolescenta dacă a făcut oricare dintre aceste lucruri pe routerul dvs. Dacă nu, probabil că ești bine. Puteți verifica paginile cu setările routerului pentru a vă asigura, totuși.

Un atac prin acces la distanță la router este similar. În același mod în care puteți seta monitorul pentru bebeluși să fie accesat în mod legitim prin intermediul internetului, puteți avea pagina de administrare a ruterului accesibilă printr-o rețea extinsă sau pe internet. Acest lucru este în loc de a accesa pagina de configurare a router-ului prin conectarea directă printr-o conexiune prin cablu sau fără fir. Dacă nu sunteți administrator IT pentru o afacere, practic nu există niciun motiv pentru care trebuie să faceți acest lucru - doar vă face mai vulnerabili. Continuați și dezactivați această caracteristică în pagina de setări a routerului. Dacă nu-ți amintești niciodată de activarea acesteia, probabil că a fost deja dezactivată. Se va numi, de obicei, ceva de genul "configurare la distanță" sau "Permiteți instalarea prin WAN".

Un atac prin acces local la router este la fel ca accesul la distanță la router, cu excepția cazului în care un hacker va trebui să se afle în intervalul WiFi sau poate conecta direct la router. Acest lucru este rar, dar nu-l excludeți - gândiți-vă la case deschise, petreceri, casete etc. Dacă aveți o rețea wireless deschisă, ceea ce înseamnă că oricine se poate conecta fără o parolă (de ce? vecinul poate intra așa cum vrea. Chiar dacă aveți parolele wireless activate, cineva se poate conecta la router printr-o conexiune Ethernet, poate sparge parola administratorului routerului (sau utilizați implicit din fabrică, dacă nu l-ați schimbat) și apoi mergeți în oraș.

Compromisarea securității monitorului pentru copii

Să presupunem acum că hackerul are acces la router și, prin urmare, configurația monitorului pentru copii. La fel cum router-ul are setări implicite care îl protejează de traficul neautorizat, monitorul copilului dvs. va avea, de obicei, aceste protecții în loc în afara casetei. Multe monitoare video pentru copii au, de asemenea, setări UPnP și port forwarding care pot fi activate pentru a face aparatul foto mai puțin sigur.

De asemenea, dacă nu ați setat o parolă pentru monitorul pentru bebeluși sau nu ați modificat parola prestabilită din fabrică, cineva poate accesa cu ușurință camera foto imediat ce are acces la router. Aceștia pot continua să utilizeze parola prestabilită din fabrică sau să le pună în contul de backdoor.

Acum, până acum, ne-am ocupat de accesul neautorizat la router prin internet. Multe dintre aceste monitoare inteligente pentru copii vă permit să faceți în mod legitim accesați monitorul pentru bebeluși prin internet. Asta este, spuneți că sunteți la serviciu sau la o întâlnire sau ceva, și doriți să vă uitați la micul tău înger care dorm din telefon. Aceasta este o caracteristică pe care o puteți activa din setările software ale camerei pentru copii pentru copii. Dar nu cred că trebuie. Lățimea de bandă și implicațiile de securitate ale activării acestei funcții sunt prea mari dacă nu știți ce faceți. Deci, salvează-ți riscul și nu folosește monitorul video pentru copii ca pe o camera de bunicuță. Doar trimiteți textul la babysitter și întrebați cum merg lucrurile, bine?

Problema de a permite accesul la Internet pentru monitorul pentru bebeluși este că simplifică foarte mult munca pe care o are un hacker. În loc să vă pătrundeți în router, apoi să obțineți acces administrativ la router și apoi acces administrativ la monitorul pentru bebeluși, trebuie doar să spargi parola pe care ați setat-o pentru accesul de la distanță la monitorul pentru bebeluși. E un pic cam lăsând o cheie sub ușa de la ușa din față. Dacă este ușor și convenabil pentru dvs. de acces, este ușor și convenabil pentru hackeri să acceseze.

Video Baby Monitor Securitate Non-probleme

Deci, tot ce ar trebui să vă dau o idee bună despre modul în care hackerii pot intra în monitorul pentru copii. Sunt chestii de securitate pentru rețelele wireless de acasă. Nu există nimic inerent periculos pentru monitoarele pentru bebeluși, care nu este valabil și pentru toate dispozitivele din rețeaua dvs. de domiciliu. Diferența constă în faptul că tentația de farsă răutăcioasă este mult mai mare, iar factorul de fluaj este foarte înalt. Dacă purtați pur și simplu monitorul copilului cu aceeași vigilență ca și telefonul, laptopul și tableta, ar trebui să fiți bine.

Simplitatea de a avea un monitor video pentru copii în casă nu deschide imediat o fereastră către lume. În plus, nu trebuie să vă faceți griji cu cineva care interceptează semnalul video digital în aer. Monitoarele video digitale pentru copii folosesc semnale criptate. Ar fi prea greu ca cineva să-i spargă, și ar trebui să fie în raza de semnal.

Lista de verificare a securității monitorului pentru copii

Indiferent dacă ați citit sau nu toate mumbo jumbo puțin tehnic pe care tocmai l-am scris, sunt niște pași destul de simpli pe care îi puteți lua pentru a vă asigura siguranța monitorului copilului dvs. video. Fă-le una câte una și, dacă aveți nevoie de ajutor cu modelul dvs. de monitor pentru copii sau router, verificați documentația producătorului sau lăsați un comentariu. Dacă lăsați un comentariu, asigurați-vă că răspundeți la întrebarea dvs. înainte de a conecta dispozitivul.

- Asigurați-vă routerul wireless. Aș putea scrie un mesaj despre asta. Dar, din fericire, Andre a făcut deja așa că nu trebuie să: Secure Router-ul Wi-Fi acum cu aceste sfaturi de securitate. De-a lungul acestor linii:

- Actualizați firmware-ul pentru router.

- Dezactivați accesul la distanță la router. Nu lăsați-l să fie configurat de oriunde, ci chiar în interiorul casei dvs., conectat la rețeaua wireless sau prin cablu.

- Setați o parolă pentru monitorul pentru bebeluși, dacă nu ați făcut-o deja (de ce? De ce? De ce?). De asemenea, trebuie să vă asigurați că aveți o parolă puternică

- Modificați sau eliminați datele de conectare implicite. Unele camere și routere au informații de conectare implicite, ceva stupid precum "root" ca utilizator și "parola" pentru parolă. Chiar dacă ați configurat informațiile de conectare, trebuie să vă asigurați că datele de autentificare prestabilite vechi au fost eliminate sau modificate.

- Actualizați firmware-ul pentru camera foto. Pașii pentru a face acest lucru sunt diferiți pentru fiecare fabricant. Spune-mi un mesaj dacă ai nevoie de ajutor.

- Dezactivați DDNS pe camera dvs. foto, dacă aceasta are.

- Dezactivați redirecționarea porturilor sau UPnP pe camera dvs. foto, dacă aceasta are.

- Dezactivați accesul la distanță la camera pentru copii. Este convenabil, dar inutil. Și dacă nu aveți un plan de date nelimitat, va fi și costisitor. Trimiterea fluxurilor video pe Internet pe un telefon consumă o mulțime de date. Dacă sunteți adamant în privința utilizării accesului de la distanță la camera foto, asigurați-vă că faceți și următoarele:

- Schimbați portul utilizat pentru a accesa camera. Valoarea prestabilită este de 80, și aceasta este cea pe care hackerii o vor verifica mai întâi. Schimbă-l la ceva de peste 8100, dacă poți.

- Verificați periodic jurnalele pentru acces neautorizat. Când vă uitați la jurnalul dvs., căutați lucruri neobișnuite, cum ar fi adresele IP pe care nu le recunoașteți sau timpii de acces ciudat (1 PM când nu ați fost chiar acasă, de exemplu).

Dacă abordați toate elementele de mai sus, ar fi trebuit să vă protejați toți vectorii de atac tipici în măsura posibilităților.

Mi-e dor de ceva? Lasă-mă și colegii tăi groovyPost cititori să știe în secțiunea de comentarii.